- Android 2月安全公告

2月

CVE-2025-0100【提权】

涉及版本

Android 12 (API 31)、12L (API 32)、13 (API 33)、14 (API 34)、15 (API 35)

漏洞分析

MediaProjectionPermissionActivity 直接使用 getCallingPackage() 作为权限授予依据,未校验调用方身份真实性

攻击者可通过

Binder 调用伪装(如 Instrumentation 或 ActivityInterceptor)伪造合法应用的包名, 获取屏幕投影权限,实现屏幕内容窃取、隐私数据截获等高危操作

CVE-2025-0099

涉及版本

Android 15 (API 35)

漏洞分析

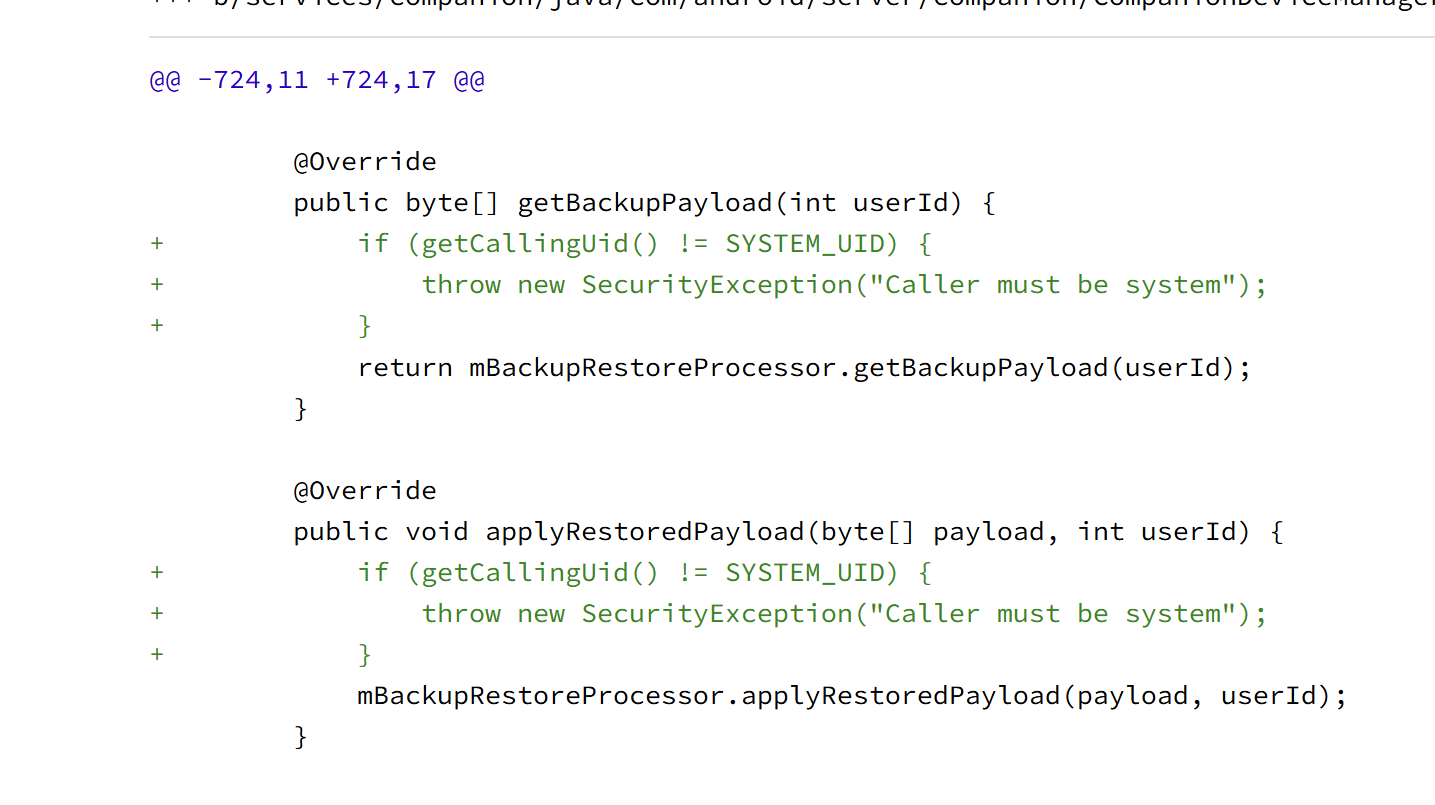

主要是由于CompanionDeviceManagerService的

getBackupPayload和applyRestoredPayload方法中未校验调用者UID是否为SYSTEM_UID导致攻击者可以直接调用该接口【反射调用Binder接口 | 伪装System身份】,能够获取设备的备份数据

Patch

修复也很简单,加了一层校验如下

CVE-2025-0098

涉及版本

Android 15 (API 35)

漏洞分析

Android 中的

TaskFragmentOrganizerController模块,用于处理ActivityToken分发的代码仅依赖PID的匹配来校验调用者的合法性攻击者可以通过单向 Binder 调用伪造自己的调用环境,冒充合法的 Task Fragment Organizer,来窃取原本应仅分发给合法进程的

ActivityToken

CVE-2025-0097【点击劫持】

涉及版本

Android 15 (API 35)

漏洞分析

WindowManagerService.transferTouchGesture()未校验调用者UID与目标窗口所有者的关联性

攻击者可伪造InputTransferToken,构造恶意TransferTouchGestureRequest,将触摸事件重定向到攻击者控制的Surface,进行用户触控记录

CVE-2024-49741【DOS】

涉及版本

Android 12 (API 31)、12L (API 32)、13 (API 33)、14 (API 34)、15 (API 35)

漏洞分析

- 问题在系统服务层中的AppWidgetServiceImpl,因未对应用程序创建的

Widget Host和Widget 实例数量进行有效限制 - 导致攻击者可以批量发起资源请求(如高频创建/销毁 Widget),导致系统服务线程池耗尽或内存资源过载

CVE-2023-40122【越权】

涉及版本

Android 12 (API 31)、12L (API 32)、13 (API 33)、14 (API 34)、15 (API 35)

漏洞分析

Android Autofill框架存在

跨用户组件绑定缺陷当设备启用多用户模式时,Autofill服务提供的 RemoteViews/Slice 组件未绑定 UserHandle 标识

攻击者可注册为默认Autofill服务,通过跨用户Binder通道劫持其他用户的表单填充数据,比如用户A在输入密码/信用卡信息时,用户B可获取明文字段内容

感觉纯噱头了,实际场景很难有危害